信息安全风险评估是以IT资产为核心,识别资产本身存在的安全漏洞、面临的安全威胁、造成的影响,以及三者综合作用所带安全风险的可能性的评估。让用户对当前IT资产的安全风险状况有全面的了解,并对所有评估发现的不可接受风险给出对应的安全处置和加固建议,协助客户提升对重要信息系统的安全风险管理和安全保障能力。

由资产的重要性、脆弱性的严重程度和威胁发生的频率分析可能存在的安全风险及风险的重要程度,根据客户和管理层的可授受程度设置风险处置计划,将风险造成的损失尽可能降至最低。

安全风险评估内容主要针对信息系统的物理环境、网络架构、网络及安全设备、主机系统、数据库系统、应用系统以及安全管理等信息资产内容进行全面有效的评估。具体见下表:

| 评估类型 | 评估对象 | 评估内容 | 评估方法 |

|---|---|---|---|

| 网络结构及网络设备评估 |

网络及安全设备(交换机、路由器、防火墙、入侵检测设、安全审计等。) |

从网络结构设计、边界保护、外部访问控制策略、内部访问控制策略、网络设备安全配置等方面进行识别评估。 |

信息收集 |

| 主机及数据系统评估 |

操作及数据库系(Windows、Linux、UnixOracle、informix、ibm db2、spl server、my sql 等。) |

从补丁安装、物理保护、用户账号、口 令策略、资源共享、事件审计、访问控制、新系统配置、注册表加固、网络安全、系统管理等方面进行识别评估。 |

信息收集 |

| 应用系统评估 |

应用中间件(IISAPACHE、TOMCAT、Weblogic等)和应用系统软件。 |

从审计机制、审计储存、访问控制策略、数据完整性、通信、鉴别机制、密码保护、脚本漏洞等方面进行识别评估。 |

工具扫描 |

| 物理环境评估 |

物理环境基础设施 |

从机房场地、机房防火、机房供配电、机房防静电、机房接地与防雷、电磁防护、通信线路的保护、机房区域防护、机房设备管理等方面进行识别评估。 |

信息收集 |

| 安全管理 |

技术管理和组织管理 |

从以下几方面分析被评估信息系统安全管理状况:管理机构、管理制度、人员管理、系统建设管理和系统运维管理。 |

信息收集 |

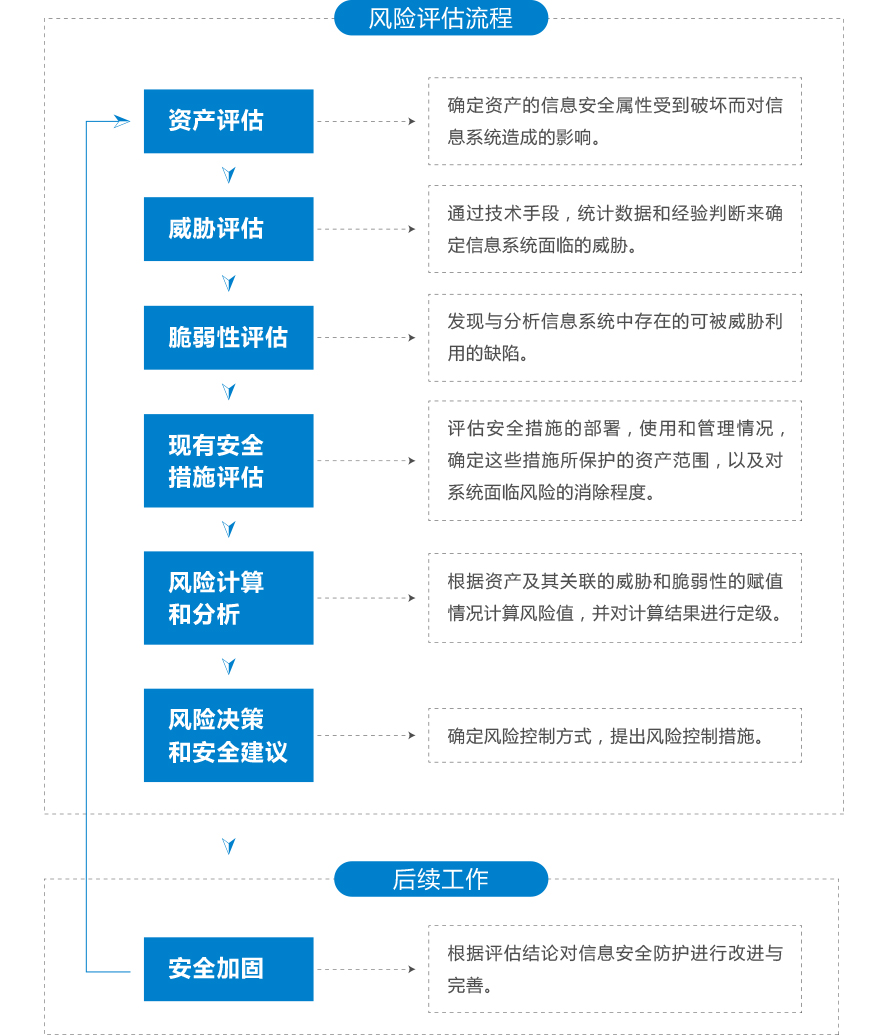

整个信息安全风险评估的实施流程包括:资产评估、威胁评估、脆弱性评估、现有安全措施评估、风险计算和分析、风险决策和安全建议等评估内容,并在风险评估之后根据安全建议进行安全加固。下图是风险评估实施的流程: